3.27 后遗症

3.27 B站用户【Detuning】发布了了一期名为 【后遗症】 的视频。

- 简介中得到一个百度网盘URL的后缀,密码为tune

- 百度网盘中得到 【后遗症】的原视频,其视频备注中得到又一个百度网盘后缀,密码同样为tune。

- 百度网盘得到一个叫做 tahodrfl.png 的图片,其内容为一个 15x12 的黑白方阵和背景里藏着的又一个百度网盘后缀,密码同样为tune

- 百度网盘得到一个叫做 c.noize.bmp 的图片,其背景中藏着又一个百度网盘后缀,密码同样为tune

- 百度网盘得到一个叫做 050404152001030415202111.wav 的音频文件,音频混淆严重。在对音频进行处理之后,丢到sstv里后得到一张图片,主要内容是分为三段的 "NOU·ME·NON" 和 背景的手势。

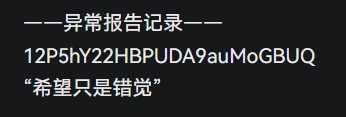

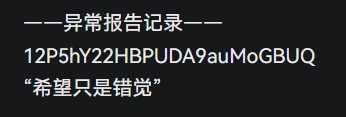

- 在向B站用户【失向Disorient】向 【Detuning】私信 "noumenon" 后得到了回复,得到有一个网盘后缀:

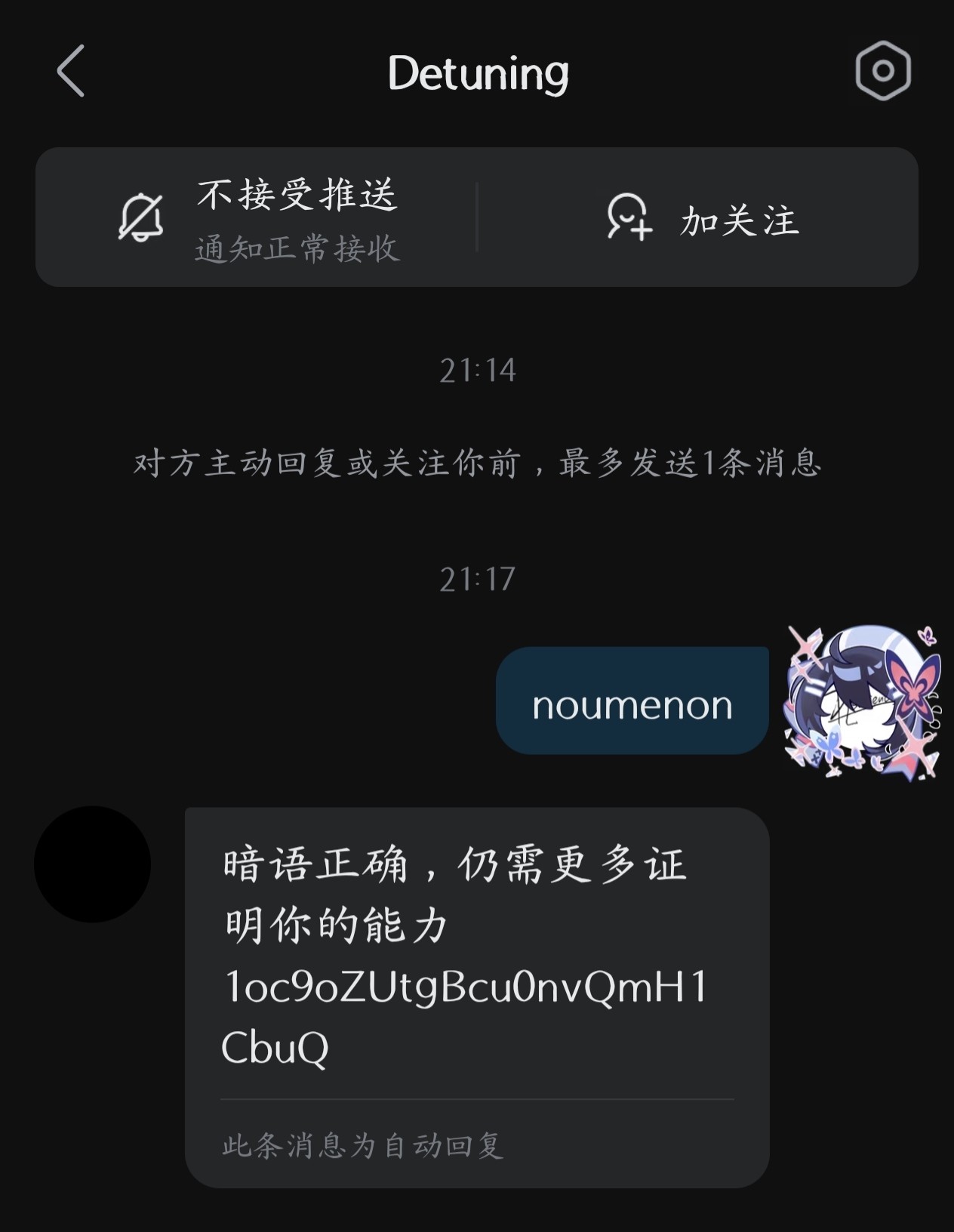

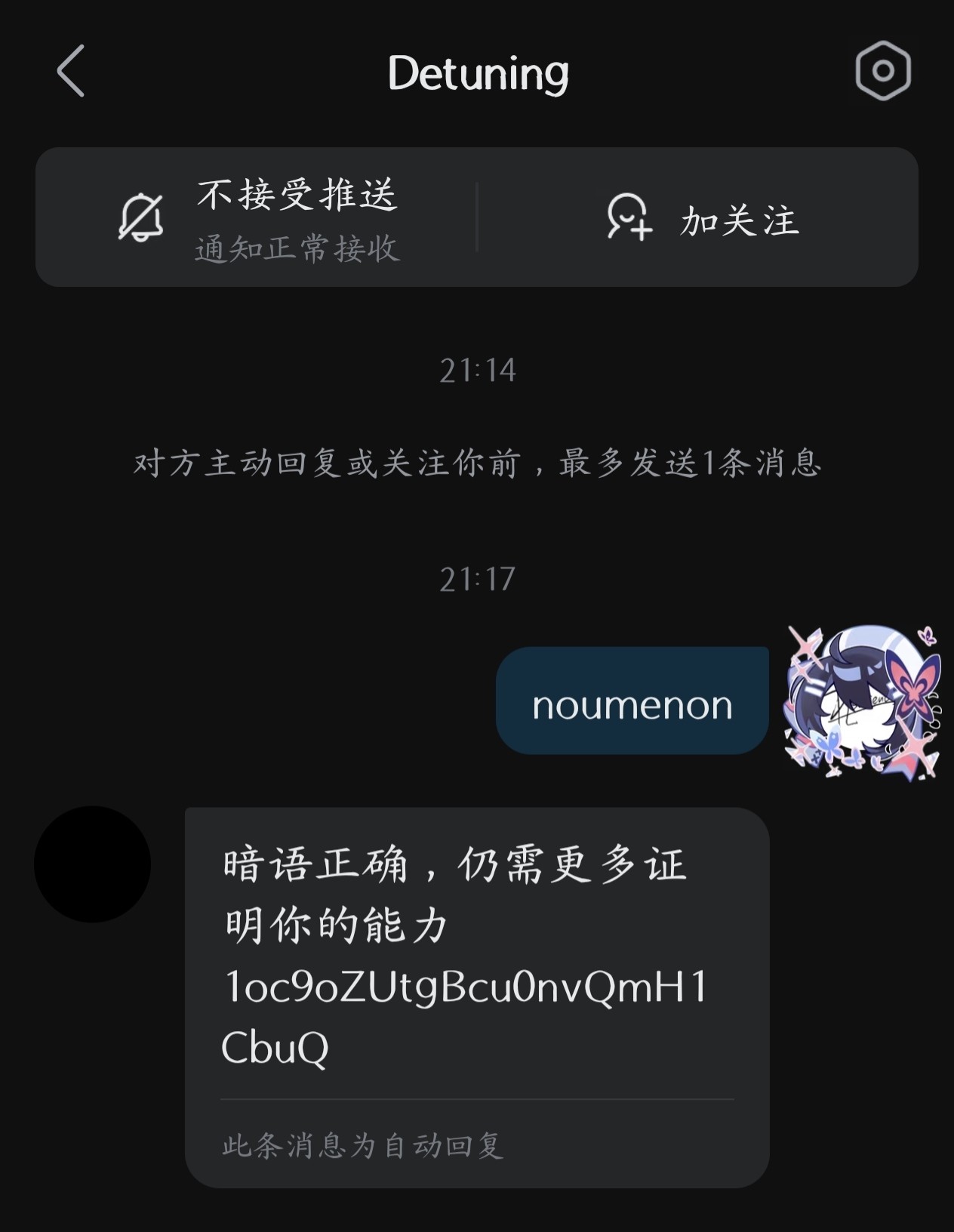

- 百度网盘得到一个叫做 pic3.png 的图片,注意到 “最后一件事:2024年12月14日,我留了东西给你。”

- 在B站Up主 【HL_Storia】 在2024年12月14日发布的 【Phigros单人耗时一个月还原三大知名官谱】 的 0:05秒,我们发现右上角出现疑似网站的字符串 “detuning.site”

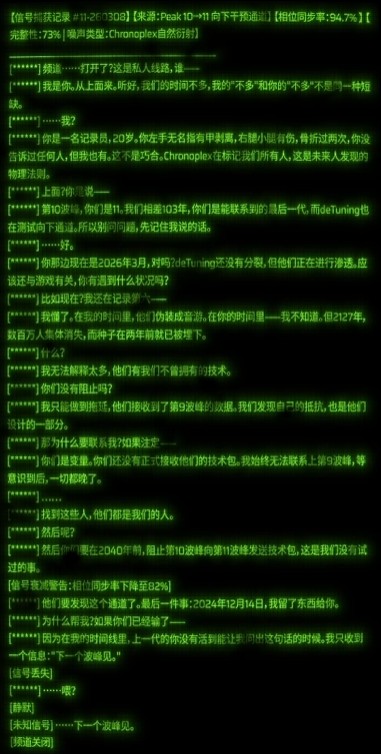

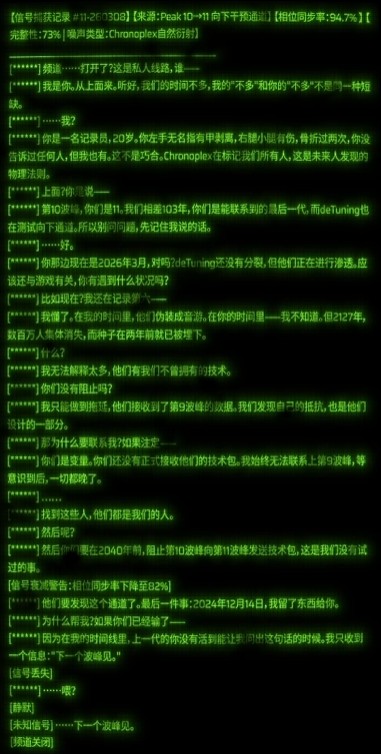

- 登录网站后进入 "Research" 板块,发现左上角出现显示不全的 "Access" 选项,点击后跳转到 /access.html。进入后发现需要访问密钥

- 检查后发现对字符串的哈希过程直接写在了前端,群友直接暴力破解了密钥。进入后得到一段剧情。

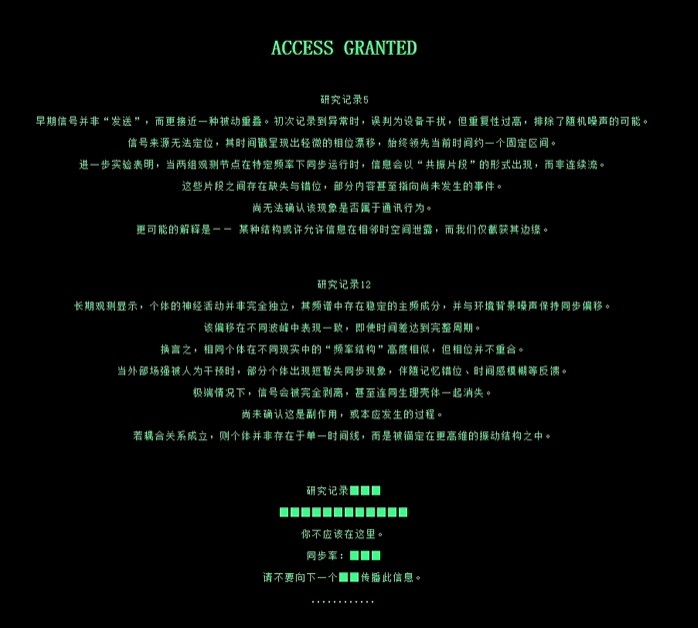

- 检查后发现一段base64加密后的字符串,解密后得到 【我找到了这个隐藏页面,也许只能这样与你沟通了。希望你能找到你们部门信得过的人,说服他们,去看看那些其他未来的历史,你也许会明白的。在这里等我消息,我会再联系你。】

具体解密过程详见 B站UP主【凉心-PY】发布的 【【ARG进展速览】谁能想到52位的密码就哈希爆破了呢(?)】